이셋 “생성형 AI 이용 상황인식 기술로 안드로이드 환경 침해”

침해 환경 맞춤 동적 악성행위로 기존 스크립트 기반 공격 한계 해결

생성형 AI를 악용하는 안드로이드 악성코드가 발견됐다.

유럽 보안 기업 이셋(ESET)은 생성형 AI를 활용하는 안드로이드 악성코드 ‘프롬프트스파이(PromptSpy)’를 발견했다고 밝혔다. 이 악성코드는 공격을 진행하는 과정에서 생성형 AI를 호출해 실시간으로 지능적인 결정을 내리거나 동작을 조정한다.

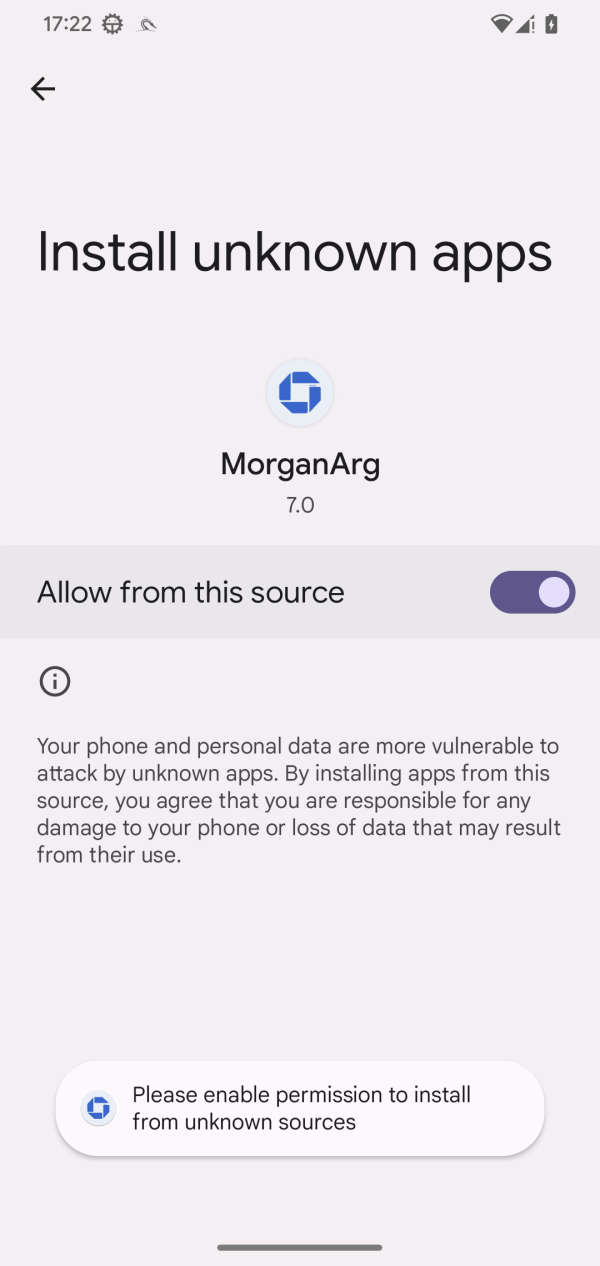

▲ 이미지 출처 : 프롬프트스파이는 설치를 위해 ‘알 수 없는 앱 설치 권한’을 요청한다 / 이셋

프롬프트스파이는 제미나이(Gemini)를 사용해 현재 화면의 UI 구조(XML)를 분석하고, 해당 기기의 제조사나 OS 버전에 맞는 ‘최근 앱 목록에서 앱 고정(Lock)’ 기능을 실행하기 위한 정확한 터치·스와이프 위치와 단계를 파악한다. 이를 통해 악성앱을 최근 앱 목록에 고정시켜 사용자나 시스템이 앱을 종료시키지 못하게 한다.

이후 공격자가 피해자의 기기를 원격으로 통제할 수 있는 악성 VNC 모듈을 배포한다. 또한 접근가능성 서비스(Accessibility Service)를 악용해 앱 제거 시도 시 관련 버튼 위에 투명한 오버레이를 덮어 앱 제거 기능을 차단하한다. 이 외에도 잠금화면 PIN·패턴 캡처, 화면 녹화, 스크린샷 촬영, 설치된 앱 목록 수집 등의 악성 행위를 수행한다.

이 악성코드는 금전적 목적으로 중국어권 환경에서 개발된 것으로 보인다. 구글 플레이스토어에 등록되지 않았으며, 전용 웹사이트를 통해 유포된다.

이셋은 “프롬프트스파이는 최근 앱 목록에 악성앱을 고정시키는 단순한 기능을 위해 제미나이를 사용하고 있지만, 앞으로 점점 더 많은 AI 도구가 악성 행위에 통합될 것”이라며 “이를 통해 악성코드를 동적으로 진화시키며, 기존 스크립팅 방식으로 구현하기 어려운 작업을 자동화할 것”이라고 분석했다.

기사 출처 : 데이터넷 https://www.datanet.co.kr/news/articleView.html?idxno=209440

—

▲ 이미지 출처 : GEMINI 생성 이미지

보안 기업 이셋(ESET)은 생성형 AI를 악용해 안드로이드 환경을 침해하는 신종 악성코드 ‘프롬프트스파이’를 발견했습니다. 이 악성코드는 제미나이(Gemini)를 호출해 기기별 UI 구조를 실시간 분석하며, 앱 강제 종료를 막기 위해 ‘최근 앱 목록 고정’ 등 지능적인 동적 공격을 수행합니다. ESET은 자사의 다층형 보호 기술과 AI 기반 위협 분석 엔진을 통해 이러한 변종 공격을 탐지합니다. 특히 출처가 불분명한 앱 설치 차단과 접근성 서비스 오용 감지 기능을 제공해 원격 제어 및 정보 탈취로부터 사용자를 보호합니다.

프롬프트스파이와 같이 AI를 통해 진화하는 위협으로부터 기업의 핵심 데이터를 안전하게 보호하고 싶으시다면, 기업 규모에 최적화된 시스템 안내와 신속한 기술 지원이 가능한 (주)피플러스의 보안 전문가에게 문의하시기 바랍니다.

![[뉴스레터] 2026 설맞이 ‘디지털 보안 복주머니’ 캠페인 안내](https://pplus.co.kr/wp-content/uploads/2026/01/300-20260202-title-newsletter-500x383.png)

![[CES 2026] PTC, 람보르기니와 ‘인텔리전트 제품 수명주기’ 공개](https://pplus.co.kr/wp-content/uploads/2026/02/300-202603-title-windchill-500x383.png)